�q�程执行代码漏洞安全预警通告

���理�?nbsp; | 2019/5/24 9:58:13关于Windows�q�程桌面服务�Q�RDP�Q�存�?/span>

�q�程执行代码漏洞安全预警通告

�W�一�?安全通告

2019�q?�?5日微软发布安全补丁修复了CVE�~�号为CVE-2019-0708的Windows�q�程桌面服务�Q�RDP�Q�远�E�代码执行漏�z�,该漏�z�在不需�w�䆾认证的情况下卛_���q�程触发�Q�危害与影响面极大�?/span>

通过分析发现国内共有154万余��C��机对外开�?389端口�Q�可能受到此漏洞影响�?/span>

�W�二�?/span> 漏洞信息

2.1 漏洞描述

Windows �q�程桌面服务�Q?/span>RDP�Q�主要用于管理�h员对 Windows 服务器进行远�E�管理,使用极�ؓ普遍。近日微软官�Ҏ���?/span>Windows中的�q�程桌面服务中存在远�E�代码执行漏�z�,未经�w�䆾认证的攻击者可使用RDP协议�q�接到目标系�l��ƈ发送精心构造的��h��可触发该漏洞�?/span>

2.2漏洞危害

一旦攻击者成功利用此漏洞�Q�可在目标系�l�上执行��L��代码�Q�安装应用程序,创徏完全讉K��权限的新账户�{�。攻击者还可以对系�l�中的重要文件和数据使用勒烦病毒�q�行加密�Q�如果系�l�接入到内网环境中,可能�q�会造成对内�|�的各类�l�端机器的造成�q�一步感染,造成更加严重的后果�?/span>

2.3风险�{���

风险评���Q�高�?/span>

预警�{����Q?/span>蓝色预警�Q�一般事�Ӟ��

�W�三�?影响版本

l Windows 7 for 32-bit Systems Service Pack 1

l Windows 7 for x64-based Systems Service Pack 1

l Windows Server 2008 for 32-bit Systems Service Pack 2

l Windows Server 2008 for 32-bit Systems Service Pack 2 (Server Core installation)

l Windows Server 2008 for Itanium-Based Systems Service Pack 2

l Windows Server 2008 for x64-based Systems Service Pack 2

l Windows Server 2008 for x64-based Systems Service Pack 2 (Server Core installation)

l Windows Server 2008 R2 for Itanium-Based Systems Service Pack 1

l Windows Server 2008 R2 for x64-based Systems Service Pack 1

l Windows Server 2008 R2 for x64-based Systems Service Pack 1 (Server Core installation)

�W�三�?/span> 处置�����

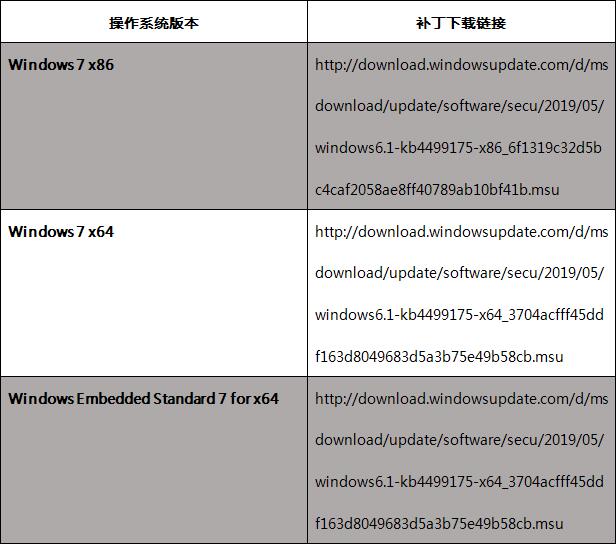

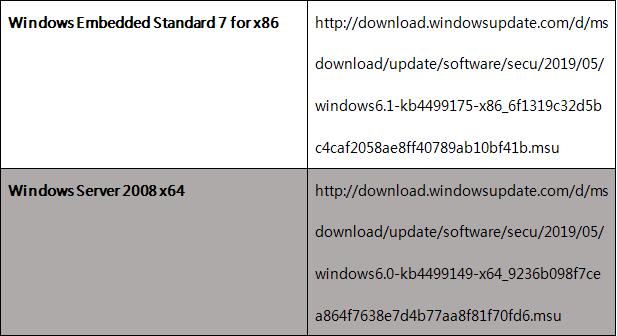

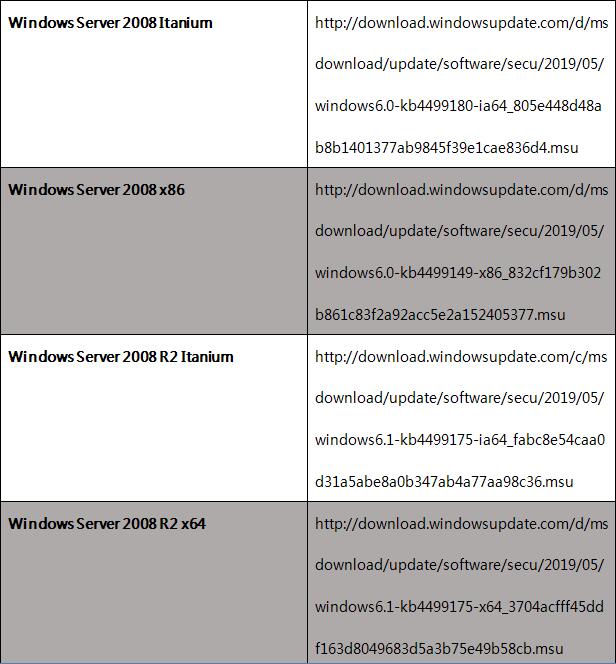

官方补丁�Q?/span>微��Y官方已经推出安全更新请参考以下官方安全通告下蝲�q�安装最新补丁:

https://support.microsoft.com/zh-cn/help/4500705/customer-guidance-for-cve-2019-0708

https://portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2019-0708

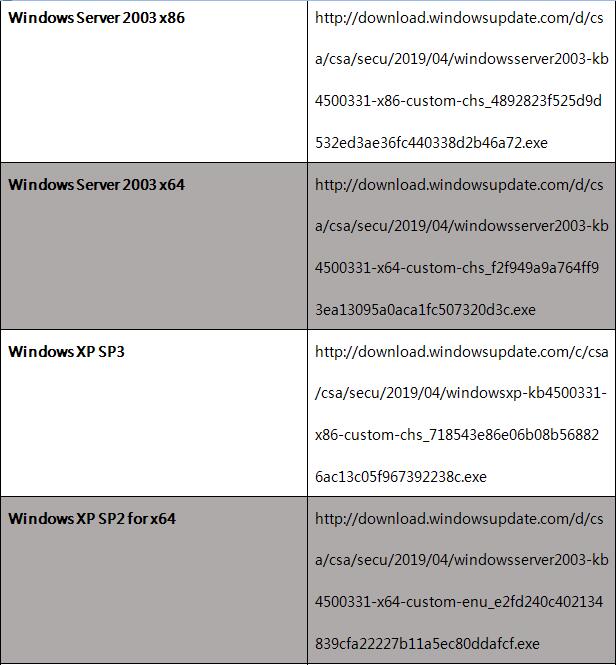

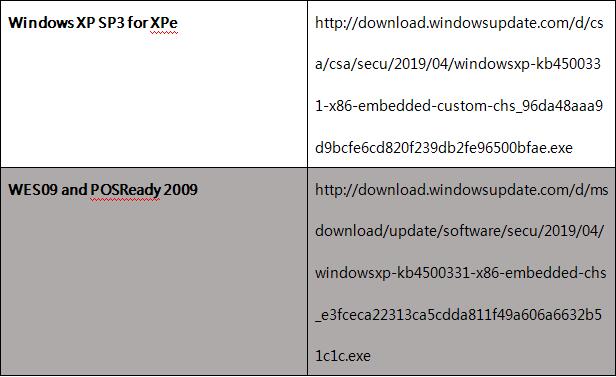

或根据以下表格查扑֯�应的�pȝ��版本下蝲最新补丁:

�~�解措施�Q?/span>

1.如无法更新补丁,可以通过在系�l�上启动NLA�Q�网�l���别��n份认证)暂时规避该漏�z�风险�?/span>

2.在企业边界防火墙��L��TCP协议inbound 3389的连接,或只允许可信IP�q�行�q�接�?/span>

3.如无明确需求,可选择���用3389端口�Q�远�E�桌面服务)�?/span>

�l�阳微信公众号开�?/a>�?a target="_blank">�l�阳�|�站�����、��阛_��名注册、��阌��Y件开发、思高�U�技提醒信息来源�Q���阛_���|�络与信息安全信息通报中心